Tänä syksynä Abittiin tehdään sen tähänastisen historian suurin muutos. Vuonna 2015 julkaistussa Abitissa lanseerattu MEB-koeformaatti, toiselta nimeltään JSON-formaatti, poistetaan palvelintikuilta. Tämän seurauksena vanhalla MEB-formaatilla tehtyjä kokeita ei voi enää järjestää.

YTL poistaa MEB-formaatin tuen Abitista, koska sitä ei ole enää vuosiin käytetty ylioppilaskokeissa. Bertta-editorin valmistumisen jälkeen uuden formaatin MEX-kokeita voi laatia helposti Abitissa.

MEB-formaatti poistuu käytöstä seuraavasti:

- 10.10.2022: MEB-muotoisten kokeiden lataaminen oma.abitti-verkkopalvelusta koetilan palvelimelle päättyy.

- Loka-marraskuu: Uusi Abitti-versio julkaistaan. MEB-kokeet eivät toimi tässä Abitti-versiossa.

- 30.11.2022: MEB-kokeiden arvostelu päättyy.

- Aikaisintaan 28.2.2023: MEB-kokeiden suorituskopiot poistetaan.

- Aikaisintaan 1.6.2023: MEB-kokeiden editori poistetaan.

Alla kerrotaan yksityiskohtaisemmin muutoksen etenemisestä.

10.10.2022: MEB-kokeiden lataaminen oma.abitti-verkkopalvelusta koetilan palvelimelle päättyy

MEB-kokeita ei voi enää ladata koetilan palvelimelle oma.abitin ”Lataa koetehtävät” -napista.

MEB-kokeet säilyvät koelistauksessa, ja niistä voi kopioida yksittäisiä tehtäviä uusiin Bertalla tehtäviin MEX-kokeisiin. Koska MEB-kokeiden kuvauskieli on ollut hyvin salliva, ei kaikkien tehtävien kopiointi välttämättä onnistu täydellisesti. Joissain tehtävissä on niin kimurantteja HTML-koodeja, ettei niitä pystytä kopioimaan lainkaan. Tällöin ainoa vaihtoehto on kopiointi “käsin” leikepöydän kautta.

Examina-verkkopalvelussa olevat vanhat MEB-muotoiset ylioppilaskokeet säilyvät ja niitä voi tuoda Abittiin. Omia MEB-muotoisia kokeita voi siirtää (koelistauksen nappi “Siirrä koe (.zip)”) ja tuoda (“Tuo koe (.zip)”).

Toisin sanoen vanhoja MEB-muotoisia ylioppilaskokeita tai esimerkiksi kustantajien tekemiä MEB-muotoisia kokeita voi edelleen tuoda Abittiin ja kopioida niistä tehtäviä Bertta-editoriin.

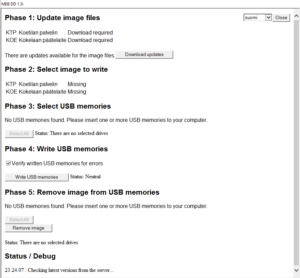

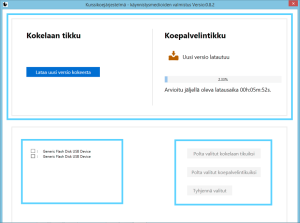

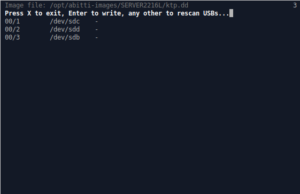

Loka-marraskuu 2022: Uusi Abitti-versio julkaistaan

Syksyn ylioppilaskokeiden jälkeen julkaistavaan Abitti-versioon ei voi enää ladata MEB-kokeita. Versio on ns. suuri päivitys, koska Abitin taustalla oleva Debian GNU/Linux päivittyy uuteen versioon.

Sovellusvalikoima ja valtaosa sovellusten versioistakin pysyy samana. Suurin muutos tapahtuu LibreOfficessa, joka päivittyy versiosta 6 versioon 7. Laskinohjelmiin ei ole tiedossa käyttöön vaikuttavia muutoksia.

Uuteen versioon päivitetään laiteyhteensopivuuksiin vaikuttavia Linuxin kerneleitä. Tämä toivottavasti auttaa uudempien laitemallien toimintaa Abitissa.

Julkaistavaa Abittia tullaan käyttämään kevään 2023 ylioppilaskokeissa.

30.11.2022: MEB-kokeiden arvostelu päättyy

Tähän saakka MEB-kokeita on voinut vielä järjestää käyttämällä elokuun Abitti-tikkuja ja ennen 10. lokakuuta ladattuja MEB-koepaketteja. Marraskuun lopussa MEB-kokeiden koesuorituksia ei voi enää palauttaa oma.abittiin arvostelua varten eikä MEB-kokeita voi enää arvostella.

Aikaisintaan 28.2.2023: MEB-kokeiden suorituskopiot poistetaan

Opiskelijat eivät voi enää avata sähköpostitse saamiaan MEB-kokeiden arvostelulinkkejä.

Aikaisintaan 1.6.2023: MEB-kokeiden editori poistetaan

Tähän saakka vanhoja MEB-kokeita on voinut muokata sen omalla editorilla, mutta nyt MEB-kokeiden luonti ja editointi loppuvat.

Vielä ei ole päätetty, missä vaiheessa poistetaan mahdollisuus tuoda Abittiin uusia MEB-kokeita “Tuo koe (.zip)” -napin avulla tai sitä, milloin Abitista poistetaan kaikki MEB-muotoiset kokeet.

Lue lisää: